Fuente: okdiario.com

Cádiz (1973) Redactor y editor especializado en tecnología. Escribiendo profesionalmente desde 2017 para medios de difusión y blogs en español.

En el pasado, muchas acciones digitales se consideraban simples bromas sin mala intención. Cambiar una contraseña para causar confusión, ingresar a la cuenta de un amigo para publicar algo divertido o enviar un correo falso haciéndose pasar por el departamento de informática eran actos vistos como inofensivos. Sin embargo, en la actualidad, con un entorno hiperconectado y sistemas constantemente supervisados, este tipo de travesuras pueden crecer rápidamente y convertirse en un serio problema de ciberseguridad.

Un caso ilustrativo tuvo lugar en abril de 2022, cuando varios estudiantes de un distrito escolar en Illinois consiguieron mostrar simultáneamente un mensaje en más de 500 pantallas y proyectores en diferentes edificios educativos. La acción comenzaba con un supuesto “anuncio importante” y una cuenta regresiva que culminaba con la reproducción de Never Gonna Give You Up de Rick Astley. Lo que pretendía ser una despedida creativa terminó activando los protocolos de seguridad del distrito, movilizando a los equipos de IT, comunicación y dirección, y generando una investigación por posible acceso no autorizado a sistemas críticos.

Aunque no se produjeron consecuencias graves, el incidente evidenció cómo una simple broma digital puede desencadenar una reacción similar a la provocada por un ciberataque. “Existen numerosos casos donde una broma entre amigos puede escalar hasta convertirse en un incidente de seguridad e incluso implicar problemas legales, pues afecta cuentas, dispositivos o sistemas reales”, señala Hervé Lambert, Global Consumer Operations Manager de Panda Security.

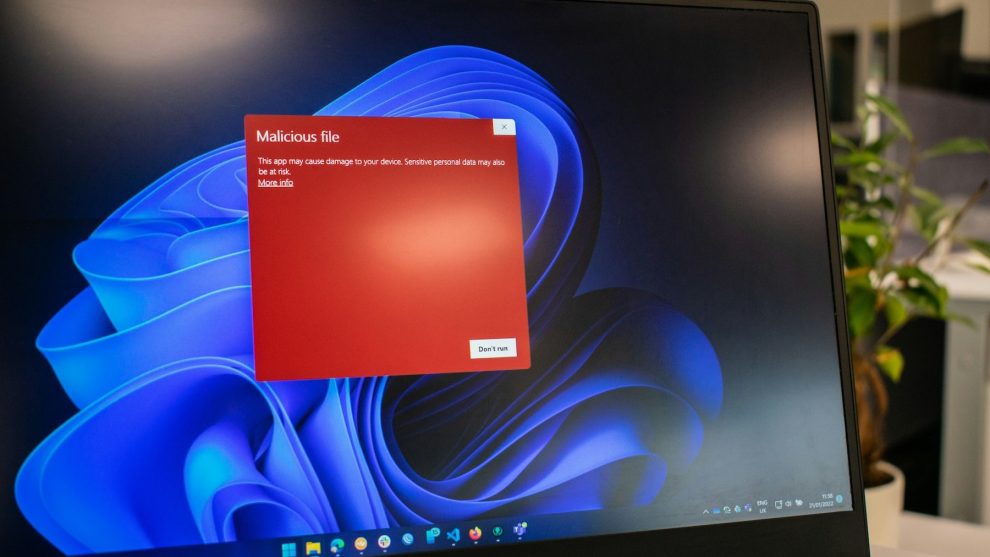

El problema principal radica en que estas acciones activan los mismos procedimientos que un ataque genuino. Bloqueo de cuentas, análisis forense, cambios masivos de contraseñas o revisiones minuciosas de registros son respuestas comunes ante comportamientos anómalos detectados. Técnicamente, no importa si fue una broma; lo relevante es el impacto generado.

En España ya se vivió una situación parecida a principios de los años 2000 con la falsa alarma del supuesto virus sulfnbk.exe. Miles de usuarios recibieron correos solicitándoles eliminar manualmente un archivo legítimo del sistema. Esta inocentada causó daños reales en numerosos equipos y demostró que la ingeniería social puede ser tan efectiva como el malware mismo.

Lo que inicia como una simple travesura puede acabar causando pérdida de acceso a servicios, exposición de datos personales o incluso denuncias por accesos indebidos o suplantación de identidad. En el ámbito laboral, estos incidentes pueden derivar en sanciones disciplinarias, despidos o intervención legal, especialmente si hay datos personales comprometidos.

Desde el punto de vista técnico, estas bromas comúnmente implican ejecución de código sin verificar, manipulación indebida de credenciales o uso inapropiado de dispositivos externos, lo que facilita infecciones por malware, escaladas de privilegios o movimientos laterales dentro de redes corporativas.

El peligro asociado a las bromas digitales es bidireccional. Muchos ataques cibernéticos se disfrazan intencionadamente como bromas para ganarse la confianza del objetivo. Programas que prometen gastar bromas, enlaces a supuestos vídeos virales o test aparentemente inofensivos pueden ocultar robos de credenciales o descargas maliciosas.

Además, hoy la inteligencia artificial ha elevado el nivel del engaño considerablemente. Suplantar identidades mediante imágenes, voces o mensajes realistas es cada vez más sencillo, permitiendo campañas masivas de ingeniería social con apariencia totalmente legítima.

Por ello, los especialistas insisten en que no hay espacio para bromas cuando se trata de sistemas reales. Cualquier acceso indebido, enlace sospechoso o software no verificado debe considerarse una potencial brecha de seguridad. La prevención requiere combinar tecnología avanzada, protocolos claros y, sobre todo, formación y buen juicio por parte de los usuarios, quienes continúan siendo la primera línea defensiva.

Este contenido fue hecho con la asistencia de una inteligencia artificial y contó con la revisión del editor/periodista.